Speicherung von Surf-Daten: Wenn Konzerne mitloggen

Egal ob man ein Programm startet, auf Newsseiten surft oder sein Smartphone einschaltet – überall hinterlässt man Spuren. Der Umgang mit diesen Daten ist bisher kaum geregelt.

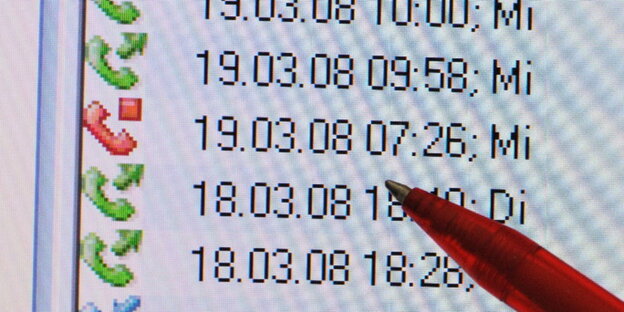

Vermeintliche Anonymität im Internet: Mitschnitt der identifizierbaren IP-Adressen. Bild: dpa

Wenn man früher zu einem Kiosk ging und sich eine Zeitung besorgte, erfolgte die anschließende Lektüre völlig anonym: Niemand erfuhr, dass man den Politikteil rasch überblätterte, um sich schnurstracks an den jüngsten Abenteuern von "Schweini", "Poldi" und Co. zu delektieren.

Im Internet ist das nicht so: Bei jedem Aufruf eines Dokuments im Web wird irgendwo mitgezeichnet, was man abgerufen hat. Der Fachbegriff nennt sich "Logging" und der digitale Ordner, in dem diese Daten landen, "Log-Datei". So lassen sich Wege rückverfolgen – wer wann wo in eine Seite eingestiegen ist und wo sie wieder verlassen wurde.

Doch die Server-Betreiber sind nicht die einzigen, die Informationen über die Nutzung speichern. Marketingfirmen und Werbepartner, deren Banner und Textreklame nachgeladen werden, erfassen für ihre Abrechnung ebenfalls jeden Abruf.

Das Mitloggen geht längst über die Web-Nutzung hinaus. Zahlreiche Programme besitzen Routinen, die bei ihrem Start "nach Hause telefonieren". Im harmlosesten Fall tun sie dies zur Überprüfung, ob ein neues Update vorliegt – aber auch, um Nutzungsmuster zu erfassen oder Raubkopien zu verhindern. Auch moderne Smartphones melden sich gerne bei ihrem Hersteller, ohne dass Nutzer das explizit mitbekämen.

So kam es im vergangenen Jahr zu einem kleinen Skandal, als bekannt wurde, dass jeder einzelne der brandneuen Palm Pre-Geräte sich einmal am Tag mit der aktuellen Nutzungsstatistik, möglichen Abstürzen des Gerätes, sowie dem ungefähren Ort des Benutzers an einen Server in Amerika zurückmeldet. Den Vorgang hatte sich Palm in seinen AGBs abnicken lassen und begründete ihn mit dem Verlangen, "die Nutzererfahrung noch besser zu machen".

Doch wie gefährlich ist das Mitloggen all dieser Infos überhaupt? Gespeichert wird – neben der jeweiligen Aktion des Nutzers vom Betrachten einer Web-Seite bis zum Download eines Videos – üblicherweise die so genannte Internet-Protokoll-Adresse (IP).

Diese Zahlenkombination bekommt ein Kunde automatisch bei der Einwahl ins Netz von seinem Breitband-Provider zugeteilt – sie sorgt im Internet dafür, dass angefragte Daten auch ans Ziel kommen. Da IPs derzeit zumeist dynamisch vergeben werden, weiß zunächst nur der Provider, wer wann hinter welcher Adresse steckt. Allerdings erlauben mittlerweile überarbeitete Urheberrechtsgesetze, dass Anwaltskanzleien bei Verdacht des Raubkopierens über Gerichte an die Namen hinter IPs gelangen. Gleiches gilt auch für Polizeibehörden oder Geheimdienste; IPs sind also keineswegs "anonym".

Oft landen die beim Surfen und der Computerbenutzung entstandenen und potenziell sensiblen Infos auf Servern im Ausland, für die der verhältnismäßig strikte europäische Datenschutz nicht mehr gilt. Zugriffsrechte für staatliche Stellen, Drittfirmen oder auch die Speicherdauer bleiben im Dunkeln oder stecken in wortreichen "Privacy Policy"-Dokumenten. Hinzu kommt die Diskussion darüber, was überhaupt als "persönliche Daten" gilt: Während zum Beispiel der Internet-Riese Google darauf pocht, IP-Adressen seien gar nicht personenbezogen, weil man ohne den zugehörigen Provider (oder gerichtliche Hilfe) nicht an den Namen des Nutzers gelangt, sehen das Datenschützer ganz anders.

Die Situation könnte in den nächsten Jahren noch schlimmer werden. Mit der Einführung des neuen Internet-Protokolls IPv6, das den IP-Adressraum radikal erweitert, wird es viel leichter möglich werden, jedem Nutzer seine eigene, persönliche "Anschrift" zu vergeben, die dann noch leichter rückverfolgbar sein wird als heute. Schon fordern Politiker so genannte "Internet-Ausweise", die der Anonymisierung im Netz einen vollkommenen Riegel vorschieben. Ob man dann noch will, dass jeder kleine Nutzungsvorgang auf dem eigenen Rechner mitgeloggt wird?

Leser*innenkommentare

Metus

Gast

Was technisch machbar ist wird auch gemacht. Der digitale Personalausweis ist nur noch eine Frage der Zeit.

Ich halte es für Zeitverschwendung, sich darüber Gedanken zu machen, wie man die totale Überwachung verhindern kann. Sinnvoller wäre es, sich Strategien anzueignen, damit zu leben.

Dabei können wir gut auf die Erfahrungen von Leuten zurückgreifen, die z.B. die DDR noch aktiv erlebt haben.

Gerhard

Gast

Ich diskutiere über dieses Thema gerade auch im noch neuen Datenschutzforum des Datenschutzbeauftragten:

https://www.bfdi.bund.de/bfdi_forum/forumdisplay.php?21-PETER-SCHAAR.-Der-Blog

Bereits vor mehr als einem Jahr haben britische Wissenschaftler festgestellt, dass mit den bei der Internetkommunikation mindestens anfallenden Daten, insbesondere wenn man im World Wide Web unterwegs ist, eine Zuordnung zu einer bestimmten Person bereits mit einer Wahrscheinlichkeit von mehr als 90 % möglich ist. Erhärtet wurde es durch neuere Untersuchungen, die auch die Rückmeldung des Browsers über installierte Plugins mit einbezieht. Dabei sind ganz besonders diejenigen leicht zu identifizieren, die wie ich schon fast aus Tradition einen alternativen Browser, in meinem Fall Opera benutzen.

Also selbst wenn wir mit unseren Daten an sich nicht leichtfertig umgehen, ist das Zusammenführen zu Persönlichkeitsprofilen gar nicht so schwierig.

Deutlich verschlimmern würde es sich, wenn es tatsächlich so etwas wie einen Internetausweis geben würde, mit dem ich mich ganz eindeutig identifizieren lassen würde.

Nehme ich statt dem Beispiel des Zeitungskioskes, der ohnehin, von Stammkunden vielleicht einmal abgesehen, bereits den Einkauf und damit das prinzipielle Interessengebiet des Käufers zumindest bei Barzahlung völlig anonym macht, einen Sexshop. Kaum jemand, der seinen Ruf Wert legt, wird in einem Sexshop in seiner Nachbarschaft einkaufen. Wenn, dann zumindest in einem anderen Stadtviertel. Doch hier ist ohnehin schon durch die Altersverifikation, die auf deutschen über 18 Webseiten Pflicht ist, die Anonymität dahin. Wohl mit ein Grund, dass diese Branche überwiegend aus dem Ausland agiert.

Im übrigen dienen sämtliche Überwachungsgesetze, die sowohl in der Großen Koalition auch jetzt von schwarz-gelb diskutiert beziehungsweise bereits verabschiedet worden waren mitnichten dem Ziel, terroristischen Gewalttaten vorzugreifen oder auch nur Kriminelle zu entdecken. Denn, wer das Internet zur Vorbereitung von Gewalttaten nutzen möchte, verfügt in aller Regel auch über die erforderlichen Kenntnisse, um tatsächlich anonym bleiben zu können. Auf der Strecke bleiben höchstens einige kleine Betrüger, die genauso wie im wirklichen Leben allzu unbedarft sind, um ihre Spuren wirksam verwischen zu können. Denselben Zielen dienen die von der inzwischen in der EU beabsichtigten Websperren wegen Kinderpornos, den harten Kern bekommt man damit ohnehin nicht.

So scheint mir denn auch, dass es vorgeschobene, populistische Argumente sind, die eigentlich nur verschleiern sollen, worum es wirklich geht, nämlich die totale Überwachung von uns allen so wie mehr und mehr anstatt einem traditionellen Strafrecht, das erst greifen kann, wenn tatsächlich eine Straftat begangen wurde, ein präventives Strafrecht, das jemanden schon alleine wegen seiner potentiellen Gefährdung für die Gesellschaft hinter Gitter bringt. Im Bereich der Sicherungsverwahrung ist dieses neue Strafrecht bereits Fakt. Womit die Straftatbestände, die für ein tatsächliches lebenslänglich ausreichen, weit über die dafür vorgesehenen Straftatbestände des Strafgesetzbuches hinausgehen. Zumal selbst für Mord zwar eine lebenslängliche Freiheit Strafen verhängt wird, die jedoch in der Regel spätestens 18 Jahren in eine Bewährungsstrafe umgewandelt wird, der ehemalige Mörder bleibt also auf freiem Fuß, solange er nicht gegen Bewährungsauflagen verstößt.

Angesichts eines präventiven Strafrechtes bekomme ich von diesem Staat wirklich Angst. Hatten wir das nicht schon mal im Dritten Reich? In Form der Konzentrationslager?

Die Problematik des Datenverkehrs im Internet ist die gesamte Problematik der heutigen, weitgehend vernetzten Gesellschaft. Egal was wir mit elektronischer Kommunikation machen, wir hinterlassen eindeutige Spuren, die sich mit einer außerordentlich hohen Trefferwahrscheinlichkeit auf uns zurückverfolgen lassen. Somit werden wir, selbst ohne zusätzliche staatliche Überwachung zu gläsernen Bürgern, wann immer wir uns elektronischer Kommunikation bedienen.

Zumindest, solange wir uns nicht selbst absichern. Wie man sich erfolgreich absichert und somit auch eine Identifizierung unmöglich macht, ist an vielen Stellen im Web und Usenet dokumentiert.

Ein verlässlicher, seriös betriebener VPN Service wie beispielsweise hideway.eu macht es völlig unmöglich, irgendwelche Spuren des Nutzers weiter als bis zum Server zurückzuverfolgen. Für die Seriösität des eben erwähnten Dienstes kann ich mich verbürgen.

Anonymer Downloads sind aus dem Usenet möglich. Nur wer in das Usenet etwas hochlädt, hinterlässt, je nachdem welchen News-Server man dafür benutzt, unter Umständen auch Spuren. Doch selbst die sind nur sehr schwer zu verfolgen, denn ein News-Server erstellt ganz generell keine Logfiles, sondern schreibt, wenn überhaupt, höchstens einen so genannten X-Trace in den Header einer hoch geladenen Nachricht, aus dem in verschlüsselter und nur für den Administrator dieses News-Servers lesbaren Form einige Userdaten hervorgehen, beispielsweise seine Kundennummer.

Ich befasse mich seit vielen Jahren mit dem Usenet und habe auch schon seit gut fünf Jahren einige Webseiten zum Usenet online gestellt, die bekannteste ist der Usenet Guide.

Denn angesichts zunehmender staatlicher Überwachung, die teilweise sogar mit dem Argument des Datenschutzes verkauft wird, habe ich mich bereits frühzeitig nach Alternativen umgesehen, bei denen mir nicht ständig jemand über die Schulter schaut. Das Usenet ist eine solche Alternative. Schließlich installiere ich auch nicht freiwillig Kameras und Mikrofone für die deutschen Behörden in meiner eigenen Wohnung. Von all den Firmen, allen voran Google, die zumindest prinzipiell in der Lage sind, außerordentlich genaue und umfangreiche Persönlichkeitsprofile zu erstellen, erst gar nicht zu reden. Zumindest dann, wenn es ein Geschäftsinteresse für solche Persönlichkeitsprofile geben sollte, darf man wohl davon ausgehen, dass sie auch erstellt werden.

Zum Schluss auch noch etwas zur so genannten dynamischen IP. Es ist zwar richtig, dass eine IP dynamisch und zufällig vergeben wird, sobald man sich mit dem Internet Service Provider verbindet, es ist jedoch nicht richtig, dass daraus nicht bereits weitere eindeutige Daten hervorgehen würden. Denn eine IP wird bislang regional vergeben, worauf Google inzwischen auch schon reagiert hat, indem bei bestimmten Suchanfragen automatisch regionale Ergebnisse zurückgegeben werden. So werde ich beispielsweise zutreffend in den Großraum Mannheim eingeordnet. Das zusammen mit der Browserkennung und Interessengebieten, für die ich eine Suchmaschine benutze, macht mich mit jeder Suchanfrage durchsichtiger und eindeutiger identifizierbar.

Doch auch dagegen kann man sich schützen, indem man verschiedene Suchmaschinen benutzt oder sogar eine Meta Suchmaschine. Eine gute und weit gehend unbekannte Alternative zu Google ist www.ecosia.org.

Datenschutz auf nationaler Basis ist im Internet ohnehin ein Hohn, so manche amerikanische Firma lacht sich ohnehin schon über die deutschen beziehungsweise EU Bemühungen fast krank.

Verbrecherrepublik

Gast

adition.com

flatr.com

InfOnline

Diese Scripte laufen auf dieser Seite!

Ich empfehle:

Firefox

Tor/Vidalia Bundle

NoScript, Adblock Plus, Ghostery

...dann klappst auch (halbwegs)mit der Anonymität.

E. Gal

Gast

Bei eurem Symbolfoto ist das Mindesthaltbarkeitsdatum abgelaufen.

Kamil

Gast

Dann sollen die Firmen unsere Handygespräche, Webseitenaufrufe und PC-Programme doch kontrollieren. Irgendjemand muss die ganzen Daten überprüfen und kontrollieren. Dafür wird mehr Personal gebraucht. Und wenn jemand wegen Lappalien entlassen wird, dann ist die Firma sowieso eine nichts wert.

Martin

Gast

"Schon fordern Politiker so genannte "Internet-Ausweise", die der Anonymisierung im Netz einen vollkommenen Riegel vorschieben."

Das können Sie gerne fordern. Die wären nicht mehr wert als die jetzt schon zurückverfolgbare IP-Adresse

mit der man sich einwählt. Nur: Den "Sprung" ab dem Einwahlknoten über VPNs, Anonymisierungsnetzwerke,

Proxy-Server und dergleichen werden auch sie nicht verhindern können. Denn das Internet ist nun mal global

und läßt sich nicht einfach abschotten wie Ländergrenzen.

Was anderes ist es natürlich bei dem neuen Personalausweis, der auch für den Besuch bestimmter behördlicher Websites über ein Lesegerät zwingend vorausgesetzt werden wird. Aber diese Seiten braucht man ja nicht besuchen, wenn man nicht will. Eine vollständige Verhinderung der Anononymisierung wird es daher auch zukünftig ohne erheblichen technischen Aufwand und eigens dafür geschaffene Gesetze nicht geben.

Ano Nymus

Gast

Soll man das "erfrischend" nennen, wenn der Besuch genau dieser Taz-Seite, auf der vor den Gefahren des Loggings durch Dritte gewarnt wird, über Werbebanner und Cookies von Firma "adition" mitgeloggt wird?

Öffentlich Wasser, zuhause Wein...

Bastiaan Zapf

Gast

Lieber Ben Schwan,

Danke, dass du dieses Thema aufgreifst. Der Artikel ist dir gelungen.

Viele Leute wissen überhaupt nicht, wie weit Datenschutz reichen würde, würde man den Begriff ernst nehmen.

Leider gibt es viele gute Gründe, solche Aufzeichnungen zu führen - unter anderem sind die für die Wartung oft zwingend notwendig - so dass man die Betreiber schon zwingen muss, diese Datenschutztechnisch korrekt zu behandeln - und selbst dann bliebe der Verdacht, dass auch das nur vorgeschoben wird.

Eine wirkliche Lösung des Problems ist letztlich nur (zumindest: derzeit und meiner Ansicht nach) über schwer bedienbare kryptographische Methoden möglich.