Nach Schließung von Silk Road 2.0: Tor Project zweifelt an TOR

Gegen 17 Personen wird ermittelt, die Drogenplattform „Silk Road 2.0“ abgeschaltet. Tor Project fragt sich, ob sein anonymisierender Browser noch sicher ist.

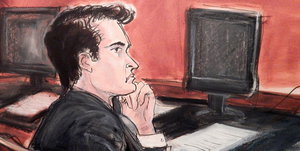

Können die Ermittler nun mitlesen? Bild: dpa

BERLIN taz | Es ist eine erschreckende Nachricht für alle, die sich vom Anonymisierungsdienst TOR ein sicheres Surfen im Netz versprechen: Die Entwickler selbst zweifeln daran, dass das ihre Software noch wirklich sicher ist. Und es gibt gute Gründe, daran zu zweifeln.

Die Polizei war unüberhörbar stolz, als sie vergangene Woche einen großen Schlag gegen Drogenhandel im Internet ausgeführt hat. „Silk Road 2.0“, so der Name des Online-Umschlagplatzes, ist seitdem geschlossen. Insgesamt sollen Ermittlungsverfahren gegen mindestens 17 Beteiligte eingeleitet wurden sein. Der Marktplatz war keineswegs frei zugänglich, sondern nur für Eingeweihte aufzufinden.

Wie schon die Vorgängerplattform „Silk Road“, die vor gut einem Jahr von der Polizei geschlossen wurde, war auch Silk Road 2.0 im sogenannten Hidden Web zuhause – Webseiten, die gar nicht gefunden werden wollen. Dafür nutzten die Kriminellen laut Polizei gleich mehrere Verschlüsselungs- und Anonymisierungsmechanismen. So wurden zum Beispiel Zahlungen weitgehend per Bitcoin-Währung abgewickelt, aber eben auch der Anonymisierungsdienst TOR spielte für die Anbieter eine gewichtige Rolle.

TOR steht für „The Onion Router“ und beschreibt die Technologie, bei der wie bei einer Zwiebel verschiedene Schichten den Kern von der Außenwelt isolieren, ohne dass mehrere Schichten dabei miteinander direkt in Kontakt stehen. Doch TOR ist nicht nur für Kriminelle im Netz ein wesentliches Werkzeug – auch Menschenrechts-Aktivisten in repressiven Regimen vertrauten bislang auf die Software, die sie vor staatlichem Zugriff bewahren half.

Fehler in der Software?

Doch seit dem Schlag gegen Silk Road 2.0 sind sich auch die Entwickler nicht mehr sicher, ob sie ihre Software weiterhin einfach so empfehlen können. Sie rätseln: haben sich in die TOR-Software selbst Fehler eingeschlichen? Oder waren es doch „nur“ Fehler der Betreiber, die ihre versteckten Webseiten technisch unzulänglich betrieben haben und damit den Ermittler Tür und Tor öffneten?

Andrew Lewman, Geschäftsführer von Tor, sucht in einem langen Blogpost nach Erklärungen für den Erfolg der Strafverfolgungsbehörden. Könnte es Zusammenhänge zwischen dem Verschwinden mehrerer Verzeichnisrechner aus dem Tor-Netzwerk in Miami und Amsterdam und der Razzia geben? Einzelne Betreiber von Tor-Seiten berichten über ungewöhnliche Aktivitäten auf ihren Servern im Vorfeld des Ermittlererfolges, von Versuchen, schadhaften Code in die Seiten einzuschleusen und auf diese Weise den Rechner zu übernehmen.

Doch derzeit rätseln die Anonymisierungsdienst-Entwickler noch. „In freiheitlichen Demokratien sollten wir erwarten, dass, wenn die Zeit kommt, dass einer der Verhafteten angeklagt wird, dem Richter erklärt werden muss, wie die Verdächtigen zu Verdächtigen wurden“, schreibt Lewman. Als Nebeneffekt könnten die Tor-Entwickler dann erfahren, ob es Schwachstellen in Tor selbst geben würde. Doch derzeit ist für alle, die – aus welchem Grund auch immer – auf den Anonymisierungsdienst setzen, wohl Vorsicht angesagt.

Denn wie die Strafverfolgungsbehörden in den westlichen Staaten agiert haben, das könnten auch chinesische, iranische oder Behörden in anderen repressiven Regimen relativ schnell lernen. Und dann würde die Freude im Westen über den gelungenen Schlag gegen die organisierte Kriminalität mit einer Mitschuld am Schicksal der dann Betroffenen verbunden sein.

Ein positiver Schub für die Zukunft des Projekts kommt trotz dieser schlechten Nachrichten derweil aus einer anderen Richtung: Die Mozilla-Stiftung, Entwickler des Firefox-Browsers, haben heute angekündigt, mit den Tor-Entwicklern zusammenarbeiten zu wollen. Mozilla will unter anderem eigene Server für Tor zur Verfügung stellen. Zudem wollen sie auch technisch gemeinsam mit den Tor-Entwicklern mehr für die Privatsphäre der Nutzer tun.

Leser*innenkommentare

786 (Profil gelöscht)

Gast

Der Unterschied zwischen Kriminellen und Menschenrechts-Aktivisten ist manchmal weniger groß als man denken mag. Letztlich ist es Auslegungssache und hängt entscheidend davon ab welche art von Gesetzen man für Statthaft hält. Hier ist man kriminell wenn man drogen kauft. Woanders nicht. Dafür ist man dort kriminell wenn man eine negative Meinung zur Regierung vertritt. Wo ist der Unterschied?

h4364r

"Tor Project fragt sich, ob sein anonymisierender Browser noch sicher ist."

Das ist Falsch. Es geht um die "hidden services", den Betrieb anonymer Internetseiten im Tor-Netzwerk. Eine ganz andere Geschichte als das Anonymisieren der eigen IP beim Surfen im Internet.

"Der Marktplatz war keineswegs frei zugänglich, sondern nur für Eingeweihte aufzufinden."

Wieder Falsch. Die "hidden services" sind für jeden Tor-Benutzer aufzufinden. Sie nutzen auch nicht zusätzlich "gleich mehrere Verschlüsselungs- und Anonymisierungsmechanismen", sondern sie werden einfach auf einem Rechner, auf dem Tor läuft, installiert. Leute, die sowas anbieten, müssen keine Computergurus sein.

Dass "hidden services" zumeist immer online sind und unter einer festen Adresse - vergleichbar der URL im unverschlüsselten Internet - erreichbar sein müssen, macht die Anonymisierung natürlich schwieriger, und es wurde schon immer befürchtet, dass sie mit ein wenig Aufwand zu deanonymisieren wären.

Wahrscheinlich aber wurden die 17 Server durch andere Methoden ausgehoben. Bitcoins sind alles andere als anonym: ihr Weg wird automatisch protokolliert. Und auch die Software der Betreiber solcher Handelsplattformen ist recht komplex und anfällig für Hackerattacken. Wenn die Polizei einen zuverlässigen Weg wüßte, Tors "hidden services" zu knacken, würde sie jetzt nicht versuchen, Tor-Benutzer zu verunsichern sondern mehr Kriminelle - oder was man dafür hält - fangen.

Man kann also getrost weiter anonym über Tor surfen.

SomeoneOutThere

Online Märkte für illegalisierte Substanzen sind:

1. gewaltfrei

2. bieten eine höhere Qualität

3. bringen den Kunden nicht in direkten Kontakt mir dubiösen Personen

Besser ist eigentlich nur Legalisierung, also warum verschwendet man hier so viel Geld und Ressourcen für die Strafverfolgung?

Velofisch

Das Konzept von TOR war gut - allerdings beruht die Sicherheit darauf, dass niemand eine grosse Anzahl von TOR-Knoten kontrolliert. Daneben ist bereits seit einiger Zeit bekannt, dass bei einer TOR-Implementierung die Daten automatisch an die NSA übermittelt werden. TOR ist daher nicht sicher. Die Snowden Dokumente belegen, dass der NSA gezielt die TOR-Anonymisierung und Verschlüsselung umgangen hat. Der BND hat angekündigt dies ebenfalls zu tun. Der Fall zeigt nun dass die Geheimdienste ihre Zurückhaltung aufgegeben haben und auch dann Informationen an die Strafverfolgungsbehörden weitergegeben haben selbst wenn dadurch noch bekannter wird, dass TOR unsicher ist.