Streit um Bundestrojaner: Offen wie ein Scheunentor

Der Chaos Computer Club (CCC) hat ein Computerprogramm analysiert, das offenbar von Ermittlungsbehörden eingesetzt wurde. Dabei haben sie erstaunliche Details entdeckt.

Kollidiert oftmals mit Verfassungsvorgaben: das Programm zur Quellenüberwachung. Bild: dpa

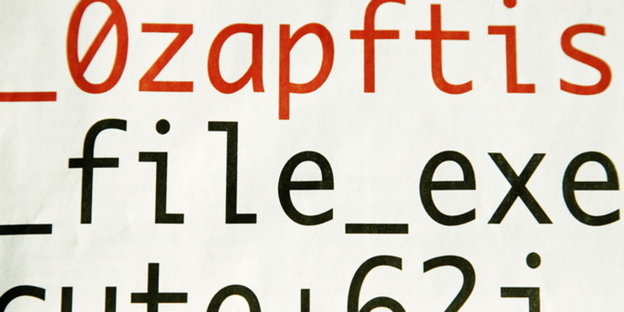

Das vom CCC untersuchte Programm ist für die sogenannte "Quellen-Telekommunikationsüberwachung" gedacht: Es handelt sich um einen Trojaner, der auf dem Computer des Verdächtigen platziert wird und protokolliert, was dort passiert. In einem Test simulierte der CCC in einem abgeschlossenen Netzwerk alles, was der Trojaner zum Funktionieren braucht. Dann sezierten sie die Funktionen dieses spöttisch von ihnen "Ozapft is" getauften Spionagewerkzeuges und fanden dabei 18 unterschiedliche Kommandos, mit denen man es steuern kann. Der CCC erhebt aufgrund seiner Untersuchungsergebnisse schwere Vorwürfe gegen die Ermittlungsbehörden.

1. Ausspähen von Mail-Entwürfen:

Wie der CCC herausgefunden hat, kann der Bundestrojaner in schneller Folge Fotos von den Inhalten des Webbrowsers oder von Chat- und E-Mail-Programmen machen. Dies aber kollidiert mit Vorgaben des Bundesverfassungsgerichts, wenn der Trojaner nur zur Telekommunikationsüberwachung (TKÜ) eingesetzt wird.

Karlsruhe hat in seinem Urteil zur Online-Durchsuchung im Februar 2008 klar unterschieden: Eine Online-Durchsuchung - also das heimliche Ausspähen und Kopieren von Inhalten der Festplatte und des Arbeitsspeichers mittels Spähsoftware - ist nur zum "Schutz überragend wichtiger Rechtsgüter" (wie Leib, Leben und Freiheit) zulässig. Dagegen sei das Abhören von verschlüsselten Internet-Telefonaten oder das Mitlesen von verschlüsselten E-Mails leichter möglich. Hier handele es sich eigentlich um eine normale Kommunikationsüberwachung.

Einzige Besonderheit: Um die Verschlüsselung etwa von Skype-Telefonaten zu umgehen, muss der Staat hier an der Quelle, also am ein- oder ausgehenden Computer, ansetzen. Da für diese "Quellen-TKÜ" ganz ähnliche Trojaner eingesetzt werden wie für die Online-Durchsuchung, forderten die Richter eine klare Trennung: Wenn der Staat die niedrigeren Hürden für die Quellen-TKÜ nutzen will, muss er "durch technische Vorkehrungen und rechtliche Vorgaben" sicherstellen, dass sich die Überwachung "ausschließlich auf Daten aus einem laufenden Telekommunikationsvorgang beschränkt".

Wenn der Trojaner aber laufend Screenshots von einem E-Mail-Programm übermitteln kann, dann besteht gerade keine technische Vorkehrung, die sich auf den Inhalt der Kommunikation beschränkt. Denn erfassbar sind auch erste Entwürfe der Mail, die später vielleicht noch umformuliert wird, oder Mails, die nie abgeschickt werden. Hier wurden also - wenn die CCC-Analyse des Trojaner-Codes stimmt und in diesen Fällen keine Genehmigung zur Online-Durchsuchung vorlag - die Vorgaben des Verfassungsgerichts verletzt.

2. Nachladbarkeit von weiteren Überwachungsmodulen:

Nach Angaben des CCC kann der Bundestrojaner neben dem normalen Lieferumfang auch ganz einfach mit zusätzlichen Programmteilen nachgeladen werden.

Möglich wäre dann auch ein Einsatz zur akustischen oder optischen Überwachung des Raums, in dem der Computer steht, oder auch zur Ausspähung der gesamten Festplatte des Computers, also zur Online-Durchsuchung. Das gehe "über das verfassungsrechtlich Zulässige weit hinaus", so CCC-Sprecher Frank Rieger. Ob aber die bloße Möglichkeit, den Trojaner nachzurüsten, bereits gegen die Karlsruher Vorgaben verstößt, ist fraglich. Die geforderten "technischen Vorkehrungen" sollen in der Gegenwart sicherstellen, dass sich ein zur Quellen-TKÜ genehmigter Trojaner auch auf Kommunikationsinhalte beschränkt. Technische Veränderungen in der Zukunft sind schon deshalb nicht verboten, weil es aufgrund neuer Erkenntnisse auch eine neue richterliche Genehmigung, zum Beispiel zur Online-Durchsuchung, geben könnte.

3. Sicherheitsproblem Staatstrojaner?

Der CCC wirft den Ermittlern vor, dass sie die vom Staat angegriffenen Rechner unsicher machen würden. Die Kontrolle über das Programm sei unzureichend abgesichert, es würde den Rechner "offen wie ein Scheunentor" zurücklassen. Kern der Anschuldigung ist, dass es keine nennenswerte Absicherung für die Kontrolle des Trojaners gibt. Hierdurch könnten beliebige Dritte den Rechner übernehmen, dort weitere Software installieren und Aktionen ausführen. Hierfür müsste zwar ein Rechner mit dem Onlinetrojaner erst einmal ausfindig gemacht werden - doch das wäre über Massenabfragen möglich, sogenannte Brute-Force-Attacken. Wer lange genug testet, wird wohl fündig werden.

4. Inhaltsübertragung:

Eine vom CCC als besonders problematisch erachtete Funktion ist die Möglichkeit, Programme und Inhalte über den Trojaner auf den Rechner der Zielperson aufzuspielen. Hierdurch sei es kinderleicht und fast unbemerkt möglich, einem Verdächtigen belastendes Material unterzuschieben. Ob und wie hier Sicherungsmechanismen bei den Ermittlungsbehörden jenseits des Trojaners greifen sollen, ist nicht bekannt.

Nachdem der Chaos Computer Club seine Ergebnisse veröffentlichte, forderten FDP, Grüne und Piraten umgehende Aufklärung und gegebenenfalls Konsequenzen. Der stellvertretende Piratenvorsitzende Bernd Schlömer forderte, sollte sich die CCC-Analyse bewahrheiten, den Rücktritt von Bundeskriminalamtspräsident Jörg Ziercke und des verantwortlichen Bundesinnenministers Hans-Peter Friedrich. Es sei beunruhigend, sagte die Bundesjustizministerin Sabine Leutheusser-Schnarrenberger, "wenn staatliche Überwachungssoftware sich nicht an die rechtlichen Grenzen des Zulässigen oder Nicht-Zulässigen hält".

Leser*innenkommentare

Rainer B.

Gast

Sogenannte "Bundestrojaner" sind absolut nix Neues. Sie benutzen ähnliche Mechanismen wie Trojaner, die von Hackern oder Kriminellen zu unterschiedlichsten Zwecken eingesetzt werden. Hat man erstmal über einen Trojaner Zugriff auf einen Rechner erlangt, ist technisch alles möglich, was auch der Nutzer am Bildschirm machen kann. Der Gesetzgeber tut beharrlich so, als ob die Schnüffelsoftware, die von Kriminellen benutzt wird, "böse" Funktionen beinhaltet, während die Schnüffelsoftware, die von Bundes- und Landesbehörden benutzt wird nur "gute" und "verfassungskonforme" Funktionen kennt. Tatsächlich ist die Software und der Funktionsumfang identisch. Grenzen liegen nur im Anwender und auch nur dann, wenn er Skrupel bekommt, oder unfähig ist.

Das erklärte Ziel beim Einsatz des "Bundestrojaners" ist die Bekämpfung der Organisierten Kriminalität. Diesem Ziel näher zu kommen, ist dringend nötig und wünschenswert. Der "Bundestrojaner" eignet sich aber genau dazu nicht. Das ist so, als würde das BKA die Türen zu seiner Waffenkammer ausbauen lassen, in der Hoffnung, es würde sich dann schon ein Dieb auf frischer Tat erwischen lassen.

Organisierte Kriminalität kann sich naturgemäß nur auf und direkt unterhalb der Regierungsebene entwickeln. Seit Jahren weiß man - dank der Arbeit von Hackern - sehr genau, wo die Server stehen, von denen etwa Kinderpornografie verbreitet, oder Menschenhandel organisiert wird.

Die gleichen "lupenreinen Demokraten", die uns ständig händeschüttelnd anlächeln, tun nicht das Geringste dazu, dass diese Server vom Netz genommen werden. Im Gegenteil,- sie verdienen sehr gut daran.

FDJ-lerlin

Gast

@Hasso:

Frau Merkel war doch aktives FDJ-Mitglied und wo die noch hinterfotzig war, ist ja bis dato noch gar nicht recherchiert.

Angeblich ist ja Frau M. ('Mutti') Diplom-Physikerin.

Bloß komisch, dass man nirgends ihre Dipl.-Arbeit, noch ihre Diss. in Archiven findet.

Immerhin, die Diss. war veröffentlichungspflichtig. Vielleicht sollte man mal genauer in der Staasi-Unterlagenbehörde nachgucken; vielleicht find' sich da die Merkel'sche (Mutti)-Diss.??????

Hasso

Gast

Seit Merkel regiert, scheint sich hier kaum noch jemand an gesetzliche Vorlagen zu halten. "Hat die Katze keine Krallen, dann tanzen die Mäuse auf dem Tisch".Sie und ihre Kamarilla scheinen nur stark im Sozialabbau zu sein.Man kann nur hoffen, dass die fleißigen Hacker auch Trojaner ins Regierungsgebäude schicken. Wie heißt es doch schön:Gleiches Recht für alle. Man lässt die Linken vom Verfassungsschutz beobachten und wendet hier Stasi-Methoden an. Is' ja doll!

Pirilampo

Gast

Ist das Internet jetzt doch ein rechtsfreier Raum? Davor wollten uns die unkundigen Unionspolitiker immer beschützen. Da das BKA schon mal abgewunken hat, bleiben (sofern das stimmt) nur noch die Länder. Ich tippe auf mindestens auf Bayern und - natürlich bei sowas immer ganz vor - Sachsen.

vic

Gast

Die schlimmsten Verfassungsbrecher hetzen den Verfassungsschutz wissentlich permanent auf falsche Fährten. Nach links, versteht sich.

Damit bloß keine Zeit für wirklich wichtige Aufgaben bleibt:

Die Überwachung der Überwacher.

Oliver-Michael Schilcher

Gast

Als Linux-Nutzer muss ich hier aber nix befürchten ??

Vielleicht ist das ein Spaß vom CCC?

WaltaKa

Gast

Aus einem Interview des Deutschlandfunks am 6.9.07 mit dem damaligen bayer. Minister Beckstein bezüglich der Festnahme der 'Sauerlandgruppe':

"Hr. Meurer: Aber sie haben doch auch die E-Mails gelesen, die die Beteiligten geschrieben haben. Auf welcher Grundlage?

Beckstein: Die Fachleute des Landeskriminalamtes sagten mir, es wäre dringend notwendig gewesen, auch Online-Durchsuchung zu haben, um den Fall ausermitteln zu können, damit man feststellt gibt es noch weitere Verdächtige...

...

Meurer: Haben andere Geheimdienste, Herr Beckstein, also Partnergeheimdienste, Online-Überwachungen in Deutschland vorgenommen und die Erkenntnisse dann an deutsche Stellen weitergegeben?

Beckstein: Ich kann dazu keine Angaben machen. ... Dass ausländische Geheimdienste unter Umständen auch ohne Wissen deutscher Sicherheitsbehörden eigene Ermittlungen anstellen, wäre nicht völlig überraschend".

Entnommen: Deutschlandfunk-Archiv.

Demokrat

Gast

Ist doch gut das der Trojaner für alle offen ist. Wäre ja noch schöner wenn niemand das Teil einsehen kann...

Silvia

Gast

oh weh!jetzt ist abba alles 'raus-eye?tjjjjjjjjjaaaa was hamwa denn so gemacht die letzten 3 jahre?aaaah mit pappnasen gespielt,fantasien geweckt und das pferd geklaut-gedanken übertragen und o,2ms freiheit kultiviert...neeeeeee ich glaube ich habe nichts ermittlungsrelevantes angestellt...abba wenn ich das gewußt hätte,dann hätte ich bestimmt so getan als ob,damit die mir dann ihren besten mann hinterher schicken,während die echten revoluzzer dann in ruhe die regierung stürzen können-jaaaaaa sowas hätte ich gemacht,wenn ich das gewußt hätte-abba soo....wer erwartet denn soviel kontrolle in unserer deutschen demokratischen republik?