E-Mail-Überwachung: Schnüffler wollen in Ruhe schnüffeln

Rund 37 Millionen E-Mails und Telefongespräche hat der BND im Jahr 2010 gefilzt. Bei der Frage nach Details mauert die Bundesregierung.

Schnüff, schnüff ... Bild: Katharina Levy / photocase.com

BERLIN taz | „Strategische Fernmeldeaufklärung dient der Aufklärung einzelner Gefahrenbereiche, indem unter bestimmten Voraussetzungen gebündelt übertragene internationale Telekommunikationsverkehr erfasst werden können“, heißt es in bestem Behördendeutsch in der Antwort auf eine Kleine Anfrage der Linken-Abgerdneten Andrej Hunko, Jan Korte und Jan van Aken.

Was steckt dahinter? Routinemäßig durchleuchten deutsche Geheimdienste die elektronische Kommunikation von und nach Deutschland, um Terroristen, Waffenhändler und illegale Schleuser zu ertappen.

Die Bilanz ist eher ernüchternd: Gerade einmal 213 verwertbare Hinweise haben die Dienste nach dem Bericht des Parlamentarischen Kontrollgremiums (PKGr) aus dem riesigen Datenstrom gefischt, nur zwölf E-Mail-Dialoge schafften es, die Aufmerksamkeit der Geheimdienstler zu erregen.

Dazu wurde ein Katalog mit über 30.000 vermeintlich verräterischer Begriffe und Wortkombinationen erstellt, nach denen die elektronischen Schnüffelnasen jegliche Kommunikation durchsuchen, derer sie habhaft werden.

Spam-Problem macht auch vor Schnüfflern nicht halt

Wie viel die Überwachung kostet, wo die Daten abgeschöpft werden, welche Software zum Einsatz kommt – diese Informationen will die Bundesregierung nicht an die Öffentlichkeit lassen. Gebetsmühlenartig wiederholt die Bundesregierung, dass solche Auskünfte „die Funktionsfähigkeit der Sicherheitsbehörden gefährden.“ Konkrete Informationen werden allenfalls Abgeordneten als Geheimsache zur Einsichtnahme zur Verfügung gestellt.

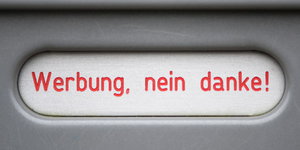

Immerhin verraten die Geheimdienstler interessante Nichtigkeiten. So haben auch sie mit einem Spam-Problem zu kämpfen: 90 Prozent der ausgefilterten Nachrichten sind unerwünschte Werbemails. Und: Die Geheimdienste forschen selbst in Weblogs nach belastenden Informationen.

„Die Bundesregierung wirft mehr Fragen und Zweifel auf, als dass die Öffentlichkeit über das Ausmaß der staatlichen Telekommunikationsüberwachung aufgeklärt wird“, kritisiert der Abgeordnete Andrej Hunko. So macht der IT-Nachrichtendienst Golem.de gestern mit der Schlagzeile auf: „Deutsche Geheimdienste können PGP entschlüsseln“ – dabei hat die Bundesregierung das gerade nicht gemacht.

Auf die Frage, ob die Dienste verschlüsselte Kommunikation wie etwa die E-Mail-Verschlüsselungstechnik PGP oder das Netzwerkprotokoll SSH auswerten könne, antwortet die Bundesregierung lediglich mit einem pauschalen „Ja“.

Verschlüsselungstechniken geknackt?

Welche Verschlüsselungstechniken sie knacken können, verraten die Geheimdienste natürlich nicht. Dabei ist die Falschmeldung ganz im Sinne der Geheimdienste: Die vermeintlichen Übeltäter sollen nicht wissen, welche Technik sicher ist. Dass es dann auch der Bürger nicht wissen kann, den die Geheimdienste schützen sollen, wird toliert. Ernsthafte Hinweise, dass die PGP-Verschlüsselung oder das Open-Source-Gegenstück GPG geknackt sei, gibt es nicht.

Dabei haben die Geheimdienste genug andere Möglichkeiten. So ist die Verschlüsselungstechnik der meisten Mobiltelefongespräche über die GSM-Netze in Deutschland schon lange öffentlich geknackt. Hacker können mit minimalem Aufwand den Verkehr von ganzen Mobilfunkzellen abschöpfen, für Geheimdienste mit Spezial-Hardware ist es schon lange kein Hindernis mehr – Abhörzellen sind seit Jahren auf dem Markt.

Und wo die Verschlüsselung nicht knackbar ist, kann man sie oft umgehen. Dies funktioniere „etwa über den Einsatz eines Trojaners“, erklärt Hunko gegenüber taz.de. Solche Spionagesoftware kann Passwörter oder private Schlüssel unbemerkt kopieren. „Dies traue ich den Geheimdiensten des Bundes zu“, sangt Hunko.

Leser*innenkommentare

Walther Döring

Gast

Die Behauptung, auch diverse PGP basierte Verschlüsselungen brechen zu können, ist dummes Zeugs. Wenn dem so wäre, könnten die USA das ja auch. Das können sie aber nicht. Sie haben es mit der Entschlüsselung von Festplatten versucht, und zwar mittels purer Rechenleistung. Nach mehreren Wochen gaben sie entnervt auf.

Unsere Behörden jedoch haben einen Beweis entwickelt, wie man doch die Quadratur des Kreises hinbekommt. Damit können die aber niemanden wirklich beeindrucken. Wenn ich maile, dann mittels GPG. Das entschlüsseln die nie.

Ein weiterer Hinweis ist die Architektur der Bundes-Email. Hier wird asynchrone Verschlüsselung angeboten, aber die Keys liegen zentral auf einem Server, den der Betreiber unter seiner Kontrolle hat. Somit kommt jeder Sozialsachbearbeiter an die vollständige Kommunikation. Die Schnittstellen für den Staatzugriff, auch "Lawful Interception" genannt, sind in jedem großen System drin. Egal wer Betreiber ist, das haben die den Schlapphüten einzurichten. Dabei kann der Betreiber selbst nicht erkennen, wann wer was abgreift. Ausnahmen sind natürlich Debugging Schalter der Entwickler. Die sind einzig den Entwicklern bekannt. Das wird aber erst zu einem Problem für die Schlapphüte, wenn jemand aus der Produktion diese Kommandos kennt. Dann werden die Aktionen der Schnüffler in Echtzeit sichtbar.

Die USA sind aber bei dem ganzen Kryptozeugs einen Schritt weiter. Wenn die irgendwas wissen wollen, schnappen die sich den, der die Passphrase hat. Der bekommt dann so lange einen Waterboarding Kursus, bis der den Schlüssel herausrückt. In Deutschland machen das die entsprechenden Behörden nicht selbst, so clever sind die ja. Die geben den Amerikanern einen Tipp und dann wird derjenige halt in irgendeinen Folterknast verschleppt. Man erinnere sich mal an den Fall "Kurnaz". Unsere "unabhängig" und verkommene Justiz hat dem Treiben zugesehen. Das hätte dem Mann auch das Leben kosten können. Das ist denen aber scheißegal.

111hucky

Gast

Wir können mittlerweile in Deutschland das Wort Regierung mit dem Wort Regime austauschen. Merkel, Schäuble und die meißten (maulkorbauferlegten Politiker von CDU, FDP, SPD und Grüne) haben sich doch schon deutlich von der freiheitlich-demokratischen Grundordnung in unserem Lande verabschiedet. Die Einführung des ESM, falls dieser nicht im letzten Moment noch von Bundestagsabgeordneten, welche Verantwortung und Ehrgefühl besitzen, gestoppt werden kann, führt dieser uns in eine staatenvernichtende Finanzdiktatur.

Dann gibt es sowieso Überwachung pur.

Jetzt üben die nur. Falls die Pläne der Auftraggeber Merkels, Schäubles, usw. aufgehen, werden wir wohl des öfteren wieder Spingerstiefel im Gleichschritt hören. Denn das Erste, was Machthaber tun müssen, um sich festzusetzen, ist sich einen persönlichen Schutz aufzubauen. Also werden gutbezahlte, denkferne Befehlsempfänger zu Killermaschinen ausgebildet und auf die aufständische Bevölkerung gehetzt.

In Frankfurt konnte man ja vor 10 Tagen sehen, wie gut die Polizei darauf dressiert werden kann, Banken vor potenziellen Terroristen, sprich harmlose Demonstranten, zu schützen.

Jetzt habe ich mich wahrscheinlich eines Gedankenverbrechens schuldig gemacht und werde später im Ministerium für Liebe (G. Orwell) dafür büssen müssen. Übrigens: Ich liebe Ratten.

Wolfleu

Gast

Die Schnüffelei unterscheidet sich nur marginal von der

totalitärer Staaten und ist letztlich nur das

schlechte Gewissen ihrer Initiatoren. Eine saubere

Politik, die demokratischen Grundsätzen folgt, braucht

derlei Menschenrechtsverletzungen bis hin zum paranoiden Wahn nicht, weil der freie Verkehr von

Meinungen, Intentionen und Schrifttum, auf den der Westen früher immer grossen Wert gegenüber dem Ostblock

gelegt hat, für eine differentielle Beurteilung aller

Dinge völlig ausreichend ist.

Ein Schnüffelstaat, der immer mehr zu einem "Georg Orwell, 1984" Ausmaße annimmt,wird sich bald als das

größte Verbrechen an der Menschheit erweisen und dem Einhalt zu gebieten gemäß den Worten von Theodor Heuss: " Wehret den Anfängen", ist es fast

schon zu spät.Wer vermag noch die zutieft angeschlagene Demokratie zu retten ?

Wolfleu

marc

Gast

Kleine Anmerkung: soweit mir bekannt, wurden nicht 37 millionen E-Mails gefilzt (gestohlen wäre wohl passender), sondern die 37 Millionen sind als "auffällig" aus einer weit weit großeren Anzahl von "gefilzten" E-Mails in eine engere Auswahl gekommen ;) Interessant wäre, wo konkret die E-Mails kopiert werden, als so richtig physikalisch, das muss ja irgendwo im Netz passieren, etwa bei der Deutschen Telekom AG? Was muss man sich denn unter 213 verwertbare Hinweise vorstellen, Hinweise auf illegal eingeschleuste polnische Krankenpflegerinnen?

Friederike

Gast

Wir sind längst total kontrolliert und in einer Diktatur, die DDR war doch harmlos dagegen. Nichts geht mehr für die Bürger und da die meisten feige sind, haben sie es sich redlich verdient. Die paar mutigen- die gehen unter. Es lohnt nicht mehr in diesem Land für etwas zu kämpfen.

Deutschland hat sich bereits abgeschafft, Sarrazin war nur zu spät mit seinem Buch.

Die dümmsten Kälber... sind in Deutschland zu finden.

pablo

Gast

leider erfährt man nicht um was für fälle es sich bei den knapp 300 emails handelt. so ist eine analyse des nutzen nicht möglich. sollten hierdurch tatsächlich gefahren für leib und leben abgewandt worden sein muss man darüber öffentlich diskutieren.

insgesamt sind die schnüffelaktionen der geheimdienste kritisch zu bewerten und ähneln immer mehr denen von unrechtstaaten.

Kommentator

Gast

Die Deutschen müssen balt krampfhaft überall Weltmeister sein - und das eben auch bezüglich illegitimer und illegaler Telekommunikations-Überwachung.

Der "Unrechtsstaat DDR" litt nach Ansicht der westdeutschen Eliten wohl doch nur am falschen Wirtschaftssystem, oder?