Lockbit zerschlagen: „Schädlichste Hackergruppe der Welt“

Ob Privatpersonen oder Firmen – Lockbit hat Tausende mit Daten erpresst und zu Opfern gemacht. Jetzt haben Ermittler*innen die Gruppe wohl zerschlagen.

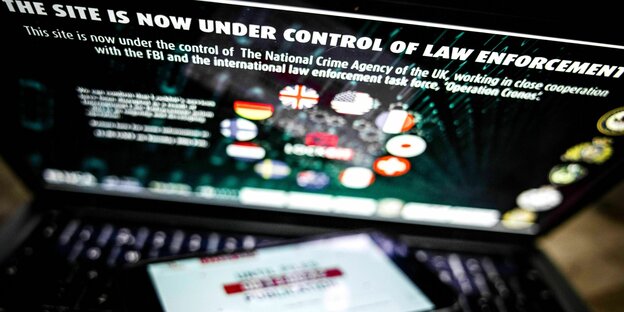

Lockbit soll an aufsehenerregenden Hackerangriffen beteiligt gewesen sein, darunter 2023 in Großbritannien auf die Royal Mail Foto: Rob Engelhaar/imago

LONDON dpa | Internationale Ermittler*innen haben nach eigenen Angaben „die schädlichste Cyberkriminalitätsgruppe der Welt“ zerschlagen. Die Hacker*innengruppe Lockbit habe sensible Daten gestohlen und damit Lösegelder erpresst, teilte die britische National Crime Agency (NCA) am Dienstag mit. „Nachdem die NCA das Netzwerk der Gruppe infiltriert hat, hat sie heute die Kontrolle über die Dienste von Lockbit übernommen und ihr gesamtes kriminelles Unternehmen bloßgelegt.“

Weltweit seien tausende Menschen Opfer der Bande geworden, die seit vier Jahren aktiv gewesen sei und Milliarden erbeutet habe. Lockbit soll an aufsehenerregenden Hackerangriffen beteiligt gewesen sein, darunter Anfang 2023 in Großbritannien auf den Postdienstleister Royal Mail. In den USA werden der Gruppe Angriffe auf mehr als 1.700 Organisationen aus mehreren Branchen vorgeworfen.

Die Hacker hätten zudem einem globalen Netzwerk von Gleichgesinnten sogenannte Ransomware – wörtlich: Lösegeld-Software – sowie Mittel und Infrastruktur zur Verfügung gestellt, um Cyberangriffe durchzuführen, hieß es weiter. In Polen und in der Ukraine nahmen Ermittler*innen demnach zwei Lockbit-Mitglieder fest. Mehr als 200 mit der Gruppe verbundene Kryptowährungskonten seien eingefroren worden.

Nach Angaben des US-Justizministeriums sind zwei Menschen, die für die Nutzung von Lockbit zur Durchführung von Ransomware-Angriffen verantwortlich seien, in den USA angeklagt und in Haft. Zudem machten die USA weitere Anklagen gegen zwei russische Staatsbürger wegen Verschwörung zu Lockbit-Angriffen öffentlich.

„Unsere Arbeit endet hier nicht“, sagte NCA-Chef Graeme Biggar. „Lockbit versucht möglicherweise, sein kriminelles Unternehmen wiederaufzubauen. Wir wissen jedoch, wer sie sind und wie sie funktionieren.“ Die NCA werde jeden mit Verbindungen zu der Gruppe ins Visier nehmen. Bei dem internationalen Vorgehen handelte es sich um eine gemeinsame Operation der NCA mit Europol und dem FBI sowie Strafverfolgungsbehörden aus Deutschland, Frankreich, Japan, der Schweiz, Kanada, Australien, Schweden, den Niederlanden und Finnland. Der britische TV-Sender Sky News berichtete, ein Lockbit-Vertreter habe über eine verschlüsselte Messaging-App mitgeteilt, die Gruppe habe Backup-Server, die von der Strafverfolgung nicht betroffen seien.

Die britische Cybersicherheitsbehörde NCSC hatte im Vorjahr gemeinsam mit Partnerinnen gewarnt, von Lockbit gehe eine „dauerhafte Bedrohung“ aus. Die Software sei 2022 die „weltweit am häufigsten eingesetzte Ransomware-Variante“ gewesen und auch 2023 „bislang weiterhin produktiv“, zitierte die BBC die Behörde.

Zu Beginn sei die Software in russischsprachigen Foren aufgetaucht, weshalb einige Analyst*innen annehmen, dass die Gruppe aus Russland stamme. Auf ihrer Website im Darknet, die nun von den Behörden kontrolliert wird, hatte die Gruppe ihren Sitz mit den Niederlanden angegeben und betont, sie sei unpolitisch und interessiere sich nur für Geld.

Leser*innenkommentare

Hanno Homie

Solange die nicht auch noch Microsoft & Co. mit hops nehmen, welche die Betriebssysteminfrastruktur liefern die sich so leicht kompromittieren lässt und solange die nicht das BitCoin-Netzwerk mit einstampfen über welches die Lösegelder gezahlt und CO2-intensiv gewaschen werden (hat BitCoin derzeit noch irgendeine andere Funktion?), wird das alles nicht viel ändern.

spaltarsch

@Hanno Homie Ja, Bitcoin ist außerdem ein Onlinecasino für spekulationswütige Tech-Bros.